Deauth en Clair

Détail technique de l'attaque de désauthentification Wi-Fi, des mécanismes en jeu aux observations sur le réseau.

Architecture système

Attaquant

Flipper / M5StickC Plus2

Injecte les

trames

Point d'Accès

Routeur

Wi-Fi

Cible de l'usurpation

Victime

PC /

Smartphone

Subit la déconnexion

Le scénario s’appuie sur un réseau 2,4 GHz. L’objectif est de provoquer un déni de service en envoyant des ordres de déconnexion falsifiés aux clients, usurpant l'identité du point d'accès.

1. Identification du réseau

Phase de reconnaissance indispensable avant toute action.

Scan Wi-Fi

Récupération des SSID, canaux, sécurité et puissance du signal.

Scan Passif

Écoute discrète des trames 'Beacon' sans émettre aucune onde.

Scan Actif

Envoi de 'Probe Requests' pour forcer les AP à se révéler (plus rapide).

2. Mise en œuvre de la perturbation

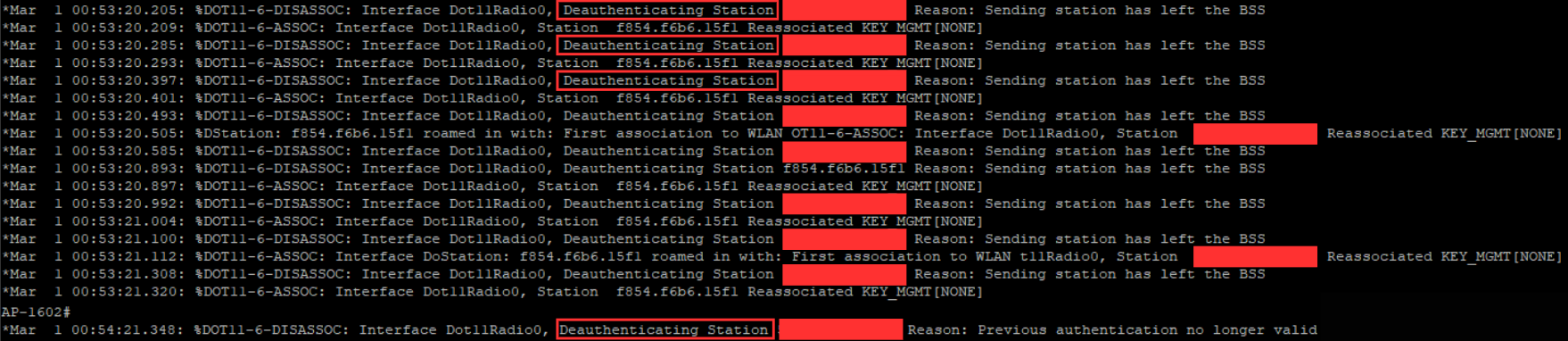

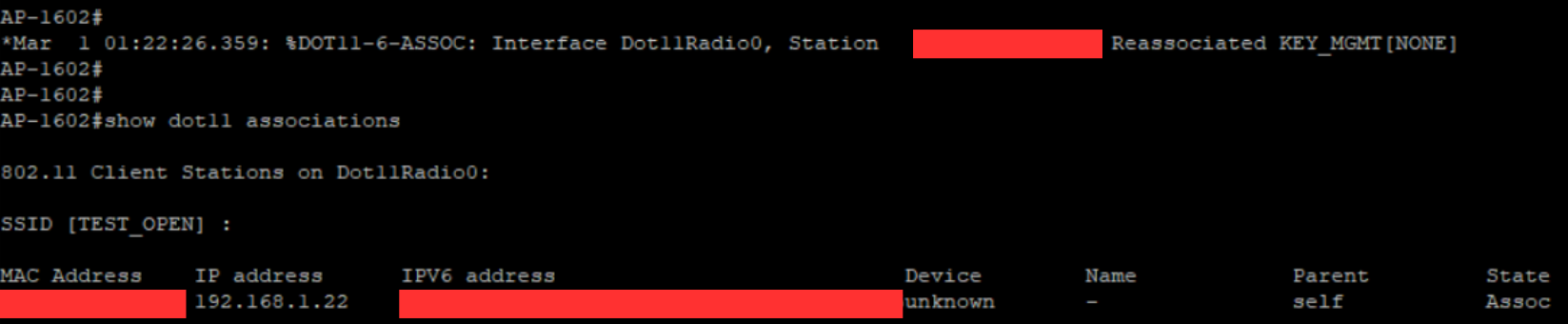

État Initial

Réseau stable, trafic normal.

Perturbation

Logs inondés de "Deauthenticated". Déconnexion client.

Stabilisation

Retour au calme immédiat après l'arrêt de l'attaque.

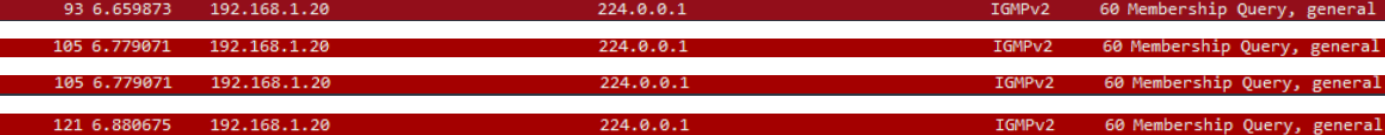

3. Analyse Wireshark

Preuves numériques de la perte de connectivité.

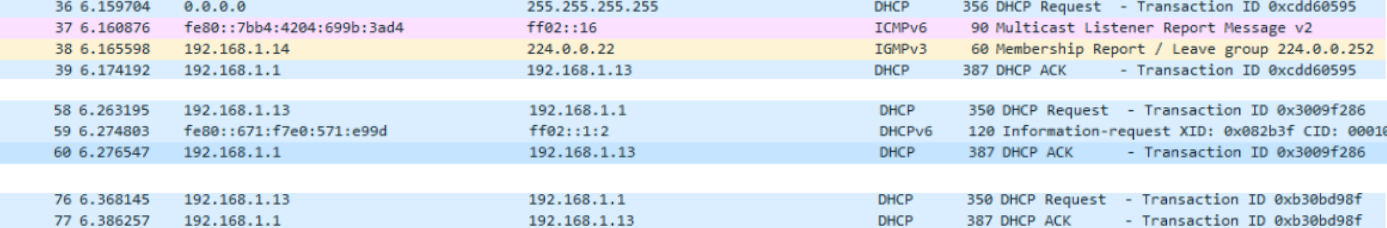

Boucles DHCP

Le client perd son IP et inonde le réseau de requêtes DISCOVER pour tenter de se reconnecter.

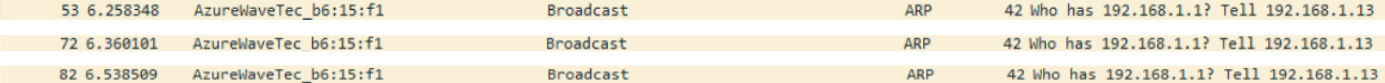

Tempêtes ARP

"Who has gateway?" : Le client cherche désespérément la passerelle pour rétablir sa route.

Trafic Multicast

Réapparition des services (mDNS, Bonjour) qui s'annoncent à chaque reconnexion réussie.

Contre-mesures efficaces

Activer PMF (802.11w)

Signe les trames de gestion. Empêche l'injection de faux paquets Deauth.

Passer au WPA3

Le WPA3 impose l'utilisation des PMF par défaut, rendant cette attaque obsolète.